Publicité en cours de chargement...

Tribunes & Actus.

Le Centre Hospitalier d'Arles et Nabla annoncent la conclusion d’un partenariat stratégique pour optimiser les consultations médicales et paramédicales grâce à l'intelligence artificielle

20 déc. 2024 - 17:47,

Communiqué

- Le Centre hospitalier d'ArlesLe Centre hospitalier d'Arles, acteur clé de la santé à l’ouest des Bouches-du-Rhône et membre des Hôpitaux de Provence, annonce un partenariat innovant avec Nabla, l’assistant intelligent qui révolutionne la gestion des consultations. Cette collaboration s'inscrit dans le cadre d’un projet de moder...

L'IA au défi des plannings hospitaliers : l’Anap organise un duel prometteur

19 déc. 2024 - 17:57,

Actualité

- ANAPLa gestion des plannings, une tâche chronophage et complexe, représente un enjeu majeur pour les établissements de santé et médico-sociaux. L’intelligence artificielle (IA) se positionne comme une solution prometteuse pour aider les cadres, mais l’est-elle vraiment ? L’Anap va organiser le 6 mars un...

Le risque de supply chain devrait sérieusement vous inquiéter

16 déc. 2024 - 23:21,

Tribune

-Quel est le point commun entre Rinson Jose, Nicholas Howley et A. B. ? À moins d’être totalement accro aux actus, peu de chances que vous connaissiez les trois à la fois.

Le déploiement du logiciel Druides étendu à la psychiatrie

16 déc. 2024 - 10:43,

Actualité

- Damien Dubois, DSIHLe 3 décembre, l’Agence technique de l’information sur l’hospitalisation a annoncé que le dispositif de remontée unifiée et intégrée des données des établissements de santé, Druides, allait être déployé en psychiatrie en 2025.

Le Conseil d’Etat valide l’hébergement de l’« EMC2 » du Health Data Hub par Microsoft

16 déc. 2024 - 10:40,

Tribune

- Derriennic Associés, Alice Robert & Alexandre FievéeLe Conseil d’Etat a récemment confirmé la possibilité pour le Health Data Hub d’héberger un entrepôt de données de santé par Microsoft Ireland Ltd (1)

Des solutions pour se mettre en conformité avec la traçabilité des DMI

16 déc. 2024 - 10:31,

Communiqué

- Computer EngineeringL’évolution de la réglementation concernant le suivi renforcé des Dispositifs Médicaux implantables (DMI) commence à être effective. Pourtant, de nombreux hôpitaux et cliniques cherchent encore à remplacer le circuit papier par d’autres outils capables d’assurer la traçabilité des DMI de façon démat...

Dématérialisation du courrier : de vrais enjeux de gain d’efficience, de qualité et de coûts

15 déc. 2024 - 19:49,

Communiqué

- Christophe CANTIN et Camille DE LA TULLAYE de chez WeliomDans le secteur hospitalier, la gestion des courriers, qu'ils soient papiers ou numériques, occupe une place centrale pour assurer la continuité des soins et des services administratifs. Le système de gestion traditionnel atteint ses limites face à l’augmentation des échanges de données et des exige...

Ethique du numérique en santé : la feuille de route 2025 annoncée

13 déc. 2024 - 11:59,

Actualité

- Morgan Bourven, DSIHLa feuille de route 2025 de la cellule éthique du numérique en santé de la Délégation au numérique en santé (DNS) a été présentée le 10 décembre, à l’occasion de la 2e conférence nationale de l'éthique du numérique en santé organisée à Paris par la DNS et le ministère de la Santé et de l'Accès aux s...

Système d’information des soins critiques : généraliser pour piloter

10 déc. 2024 - 14:43,

Communiqué

- ANAPL’informatisation des soins critiques est un enjeu stratégique pour améliorer l’organisation de ces services, simplifier le travail des soignants et garantir l'accès aux données médicales pertinentes tout au long du parcours hospitalier. En cohérence avec le nouveau régime des autorisations, l’Agenc...

La cyber : entre Le Corbusier et Wright

10 déc. 2024 - 08:43,

Actualité

-Je suis récemment tombé sur un reportage consacré à l’histoire de la tour Montparnasse. La Tour, le truc que vous vous prenez en plein dans la figure à la sortie du TGV.

D4Evolution 2025 : L'événement phare de Dedalus revient le 30 janvier à Paris

10 déc. 2024 - 08:09,

Communiqué

- DedalusDécouvrez comment Dedalus, leader de la santé numérique en Europe, bâtit le système de santé de demain. En misant sur une collaboration innovante, nous relevons les défis actuels et futurs du secteur. Rejoignez-nous pour explorer ensemble les opportunités de cette transformation et façonner l’avenir...

Archimaid, un outil inédit au service de l’organisation StARCC pour faciliter l’inclusion des patients des Hauts-de-France et de Normandie dans les études cliniques en cancérologie

09 déc. 2024 - 17:26,

Communiqué

- CENTRE HOSPITALIER UNIVERSITAIRE DE LILLELe cancer est la première cause de mortalité prématurée en France, devant les maladies cardiovasculaires. Ces dernières années, la recherche a permis d’améliorer la survie dans certaines situations mais de grandes disparités persistent selon la localisation tumorale et le stade de la maladie. L’accè...

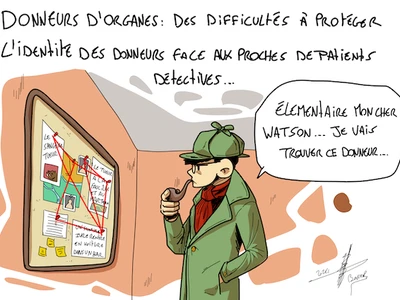

Pourquoi la nouvelle fonctionnalité de Doctolib fait débat

09 déc. 2024 - 16:50,

Actualité

- Morgan Bourven, DSIHDoctolib, la plateforme de prise de rendez-vous médicaux, a annoncé la création d'un espace personnel de santé pour les patients, suscitant une vive polémique car elle concurrence "Mon espace santé". Cette nouvelle fonctionnalité montre surtout que le DMP a tardé à remplir ses promesses.

Une solution efficace pour l’affectation du personnel en blocs opératoires

09 déc. 2024 - 13:56,

Actualité

- DSIHOptimiser l’organisation des blocs opératoires est un défi complexe. Il s’agit de concilier les plannings opératoires, la disponibilité et les compétences des équipes, tout en prenant en compte les imprévus, les urgences et les contraintes organisationnelles.

La Fondation Cognacq-Jay renouvelle sa confiance au Groupe Softway Medical et équipe l’Hôpital Franco-Britannique avec le DPI Hopital Manager

09 déc. 2024 - 13:45,

Actualité

- Softway MedicalLa Fondation Cognacq-Jay poursuit la modernisation de son système d'information hospitalier et choisit la solution Hopital Manager de Softway Medical Hopital pour l'Hôpital Franco-Britannique. Cette décision stratégique, qui concerne un établissement majeur de 700 collaborateurs dont 120 médecins, s...

SAVE THE DATE : les sessions 2025, des Formations RSSI santé de l’Apssis

05 déc. 2024 - 18:29,

Actualité

- Valentine TrélyLes Formations RSSI santé de l’Apssis sont des formations spécialement conçues pour les professionnels de santé en charge de la sécurité des SI. Dispensée sur 3 jours en présentiel ou sur 2 jours en distanciel, leurs contenus sont inédits, régulièrement actualisés et proposent un 360° sur la SSI S...

Stratégie d'accélération « Santé numérique » : plus de 500 millions d’euros engagés

05 déc. 2024 - 14:52,

Actualité

- Morgan Bourven, DSIHLa 3e Journée nationale de l’innovation en santé numérique, organisée le 3 décembre à Issy-Les-Moulineaux (92), a été l’occasion de dresser un bilan à trois ans de cette stratégie et d’annoncer 65 nouveau projets lauréats France 2030.

Il y a des jours où la cyber m’énerve – surtout le port 21

02 déc. 2024 - 19:50,

Tribune

-Il y a des jours comme ça où la cyber m’énerve un tantinet.

Malt, fournisseur de la centrale d’achat public Resah

02 déc. 2024 - 19:45,

Communiqué

- MaltMalt, la plateforme multispécialiste leader du freelancing, est désormais le fournisseur de la centrale d’achat public Resah pour des marchés de prestations liées ou non au numérique.

L’impact de la data et de l’IA dans le secteur de la santé

02 déc. 2024 - 19:20,

Communiqué

-L'essor des données de santé se matérialise par trois chiffres clés : il faut seulement 73 jours pour doubler la quantité de données, un tiers des données mondiales sont des données de santé, et l'IA pourrait permettre d'économiser 150 milliards de dollars en santé sur 10 ans aux États-Unis. Une rév...

La 13ème édition du Congrès de l’APSSIS se tiendra les 24, 25 et 26 juin 2025 au Mans

28 nov. 2024 - 09:25,

Actualité

- Valentine TrélyEn juin prochain, l’APSSIS organisera son 13ème Congrès National de la SSI Santé, le #CNSSIS2025 ! Un peu plus de 220 participants sont attendus à l’espace culturel des Quinconces du Mans pour 3 jours de conférences, de débats, de tables-rondes et d’échanges. Cette édition proposera 29 conférences, ...

3ème édition du CHU HealthTech Connexion Day : L’innovation à l’hôpital au cœur des enjeux de la santé de demain

27 nov. 2024 - 12:48,

Communiqué

- CHU HealthTech Connexion DayLa 3ᵉ édition du CHU HealthTech Connexion Day, organisée par la Conférence des Directeurs Généraux de CHU et France Biotech, l’association professionnelle des entrepreneurs de l’innovation en santé, se tiendra le 2 décembre 2024 à Lille. À l’heure où 88% des CHU déclarent collaborer avec des start-u...

Plannings : Duel avec l’IA, L’Anap met l’IA au défi de l’organisation du temps de travail

27 nov. 2024 - 11:02,

Actualité

- L'AnapL'Anap a le plaisir de vous annoncer le lancement d'un challenge inédit : en mars 2025, 20 managers en santé se confronteront à l'IA pour réaliser le meilleur planning. Le challenge est ouvert à tous les professionnels : date limite d’inscription le 6 janvier. Les enseignements du challenge seront p...

Démocratiser l’IA générative en santé : l’Etat, à travers France 2030, sélectionne le projet PARTAGES

27 nov. 2024 - 10:02,

Communiqué

- le Health Data HubLe projet “PARTAGES”, porté par un consortium d’une trentaine de partenaires incluant des laboratoires de recherches (du CNRS, de l’INRIA, ou de diverses universités), des établissements de santé, et des entreprises deep tech est l’un des lauréats de l’appel à projets France 2030 sur l’IA générative...

Le combat contre le cancer se joue aussi dans le cloud

27 nov. 2024 - 09:37,

Actualité

- Erick Jan-Vareshard, AWSIl y a environ 5.000 ans, le cancer a été découvert pour la première fois dans l'Égypte antique. Depuis, l'humanité n'a eu de cesse de documenter son combat contre la maladie. Au fil des générations, les efforts des chercheurs, des professionnels de santé et des soignants ont permis d'immenses avanc...

Protection des données personnelles : mais que voulons-nous vraiment ?

25 nov. 2024 - 21:24,

Tribune

- Cedric CartauLa semaine a été marquée par une fuite de données médicales – encore une – au sein du groupe Aléo Santé. Au moment où je tape sur mon clavier, il est certain que la fuite ne provient pas de l’éditeur Softway car le groupe disposait de son DPI en mode on-premise. Et il semblerait – à confirmer – que ...

La feuille de route Télésanté des Hauts-de-France

25 nov. 2024 - 21:17,

Actualité

- Damien Dubois, DSIHLe 20 novembre, l’ARS des Hauts-de-France a publié une feuille de route pour les usages de la télésanté dans la région, en déclinaison opérationnelle et locale du projet régional de santé et de la feuille de route nationale du numérique en santé 2023-2027.

La plateforme de services de NumSpot bientôt disponible

25 nov. 2024 - 21:15,

Actualité

- Damien Dubois, DSIHLe 21 novembre, l’éditeur NumSpot a annoncé l’ouverture au premier trimestre de l’année prochaine de services Cloud briguant la qualification SecNumCloud et la certification HDS.

Webinaire : Comment assurer votre résilience et la continuité de services en cas de cyberattaques ?

25 nov. 2024 - 12:31,

Communiqué

- ArchimagLa digitalisation des données de santé offre des avantages indéniables, mais elle expose également les établissements de santé à des risques cybernétiques croissants. Dans un contexte où les réglementations évoluent rapidement (RGPD, HIPAA), il est essentiel pour les acteurs de la santé de garantir ...

Explorez la cartographie des entrepôts de données de santé en France

22 nov. 2024 - 09:44,

Communiqué

- Le Laboratoire d’innovation numérique de la CNILLe Laboratoire d’innovation numérique de la CNIL (LINC) publie une cartographie des entrepôts de données de santé en France. Cet outil a pour objectif de documenter les initiatives de différents acteurs qui constituent ces bases de données, notamment dans le cadre de la recherche.

Cyberattaque d’un établissement Aléo Santé : le Groupe Softway Medical « hors de cause »

21 nov. 2024 - 08:30,

Actualité

- Damien Dubois, DSIHAprès la mise en vente mardi sur le Dark Web d’environ 750 000 éléments constitutifs de dossiers patients d’un de ses clients, le groupe Softway Medical précise que le logiciel Mediboard était sous licence on-premise et hébergé par un tiers sous la responsabilité de son client.

Un nouveau diplôme d’université proposé par l’École européenne de Droit (Université Toulouse-Capitole)

19 nov. 2024 - 17:28,

Communiqué

- Université Toulouse-CapitoleUn nouveau diplôme d’université proposé par l’École européenne de Droit (Université Toulouse-Capitole) : le DU EDIHL en droit européen du numérique en santé et produits de santé

L’impact organisationnel et financier d’un FICOM bien structuré

19 nov. 2024 - 08:49,

Communiqué

- Emmanuel BLOT, Manager Weliom.Dans un contexte de transformation numérique des établissements de santé, la structuration du Fichier Commun des Comptes (FICOM) s'avère indispensable. Cet article explore comment un FICOM bien structuré influence la gestion financière et organisationnelle, en mettant en lumière son rôle dans la com...

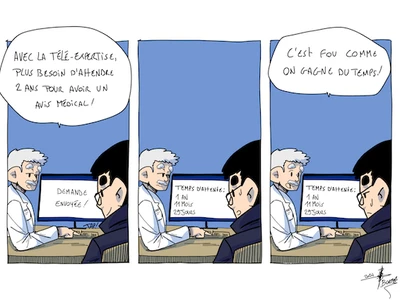

Le casse-tête RGPD de la téléexpertise

19 nov. 2024 - 08:30,

Actualité

- Cédric CartauOyez, oyez, braves gens, DSI et RSSI, DPO et chefs de projet ! Vous n’y couperez pas, la téléexpertise est la prochaine « place to be » des DSI qui se respectent.

Utilisation secondaire des données de santé, quelles perspectives européennes et nationales ?

19 nov. 2024 - 08:13,

Tribune

- Marguerite Brac de La PerrièreLa France a soutenu la constitution d'Entrepôts de Données de Santé, d'abord en standardisant les conditions de constitution des EDS hospitaliers au moyen du référentiel EDS adopté par la CNIL le 7 octobre 2021, puis de deux appels à projets dans le cadre du plan d'investissement France 2030 "Innova...

Mon espace santé, déploiement dans le Grand Est : bilan d’étape

18 nov. 2024 - 18:51,

Communiqué

- PulsyIls étaient près de 80 à se rassembler ce 7 novembre à Nancy, à l’occasion du Tour de France de l’inclusion numérique et Mon espace santé. Cette rencontre, initiée par la Délégation au numérique en santé pour créer une dynamique territoriale de promotion de Mon espace santé auprès de l’ensemble des ...

Découvrez les premières contributions à la Bibliothèque Ouverte d’Algorithmes en Santé (BOAS)

18 nov. 2024 - 08:32,

Communiqué

- le Health Data HubLa Bibliothèque Ouverte d'Algorithmes en Santé (BOAS), mise en place par le Health Data Hub, permet de recenser des outils essentiels à la communauté médicale, tout en renforçant la collaboration entre développeurs, chercheurs et professionnels de la santé.

Informatique biomédicale : quelles sont les étapes de développement pour faire évoluer les applications ?

13 nov. 2024 - 11:29,

Communiqué

- Computer EngineeringImmersion chez l’éditeur Computer Engineering au sein des équipes chargées d’assurer l’amélioration continue des logiciels. Comme nous l’explique Nicolas Maschpy, Product Manager, le circuit du développement débute par le recueil des besoins utilisateurs.

Journée régional cybersécurité - La 2ème édition de la journée régional cyber sécurité se tiendra à Rennes le 5 décembre

12 nov. 2024 - 16:45,

Communiqué

- Groupement régional e-santé BretagneAprès le succès de la première édition qui a rassemblé plus de 150 participants en décembre 2023, le Groupement Régional e-Santé Bretagne et l’Agence Régionale de Santé Bretagne invitent de nouveau les acteurs de la santé bretons pour une journée d’échanges et de réflexions sur le thème « la souvera...

VIDAL Group fait l’acquisition de l’Agence C.C.C. auprès de GL events

12 nov. 2024 - 10:36,

Communiqué

- VIDAL GroupLa société Agence C.C.C. est spécialisée dans l’événementiel médical, l’édition médicale et est organisatrice du cycle de Congrès Preuves & Pratiques. Cette opération constitue une opportunité particulièrement synergique et complémentaire pour VIDAL Group, notamment du fait de :

D’où proviennent les données qui ont fuitées ?

12 nov. 2024 - 08:37,

Tribune

- Charles Blanc-RolinOn peut dire que cette année, les fuites de données n’auront pas manqué ! Viamédis, Almerys, SFR, Free, France Travail, Cultura, Boulanger… Les « cyber influenceurs » les partagent et les repartagent en annonçant toujours de plus gros piratages. Mais d’où viennent ces données revendues ou rediffusée...

L’extraterritorialité sonne-t-elle le glas de la cyber ?

12 nov. 2024 - 08:31,

Tribune

- Cédric CartauQue Google vienne de se prendre une prune de 2,4 milliards d’euros dans l’affaire Foundem, somme toute, c’est « business as usual ». Le géant est habitué à ce genre de procès et aux amendes qui en résultent ; il a certainement un (gros) bas de laine pour faire face aux échéances. En 2022, c’est l’UE...

État de la menace informatique dans le secteur de la santé

12 nov. 2024 - 08:18,

Actualité

- Mailis Paugam, DSIHLa santé est un secteur vital où tout incident informatique peut engendrer des effets significatifs. Les services fournis peuvent alors être impactés en termes de disponibilité, d’intégrité, de confidentialité et de traçabilité, tandis que les données affectées peuvent être la source de dangers pour...

Ouverture de l’appel à projets de recherche « Données de santé et Applications »

12 nov. 2024 - 08:14,

Actualité

- Damien Dubois, DSIHFin octobre, le ministère de la Santé et de l’Accès aux soins et la Direction générale de l’offre de soins ont lancé l’appel à projets de recherche 2024 Données de santé et Applications.

Recherche clinique : les CRO ont désormais leur propre code de conduite

11 nov. 2024 - 20:52,

Actualité

-La CNIL vient d’adopter le Code de conduite pour les prestataires de service en recherche clinique (CRO). Ce nouveau code, porté par la fédération EUCROF (European Clinical Research Organisations Federation), vise à répondre aux enjeux identifiés par le secteur en matière de protection des données p...

Le CNGE obtient l'autorisation de la CNIL pour le projet P4DP

07 nov. 2024 - 14:47,

Communiqué

- HDHLe Collège National des Généralistes Enseignants (CNGE), membre du consortium P4DP (Platform For Data in Primary care) et responsable de traitement pour le projet, a reçu l’autorisation de la CNIL pour la mise en place de son entrepôt national de données de santé (EDS) en médecine générale. Cette au...

Le Pr Étienne Gayat nommé directeur général adjoint de l’AP-HP

05 nov. 2024 - 14:56,

Communiqué

- l’AP-HPNicolas Revel, directeur général de l’AP-HP, a nommé le Pr Étienne Gayat, directeur général adjoint de l’AP-HP, succédant ainsi au Pr Catherine Paugam-Burtz. Il exercera cette fonction conjointement avec Madame Laetitia Buffet.

Télésanté : un appel à projets de l’ARS Paca

04 nov. 2024 - 23:27,

Actualité

- Damien DuboisLe 29 octobre, l’Agence régionale de santé Provence-Alpes-Côte d’Azur a annoncé les résultats d’un appel à projets pour accompagner et soutenir le développement d’activités de téléexpertise, de téléconsultation et de télésoin.

Un nouveau référentiel opposable sur la téléconsultation

04 nov. 2024 - 23:20,

Actualité

- Damien DuboisLe 24 octobre a été publiée au Journal officiel une nouvelle version opposable du référentiel d’interopérabilité, de sécurité et d’éthique des SI de téléconsultation.

Fraudes cyber : l’incurie du système bancaire mainstream

04 nov. 2024 - 22:22,

Tribune

-Il est de ces arrêts de la Cour de cassation qu’en première lecture on trouve étrange – mais quel raisonnement a bien pu mener à un tel résultat ? – mais qu’en seconde lecture et après réflexion, on se demande pourquoi un tel jugement n’a pas été rendu plus tôt, beaucoup plus tôt.