Publicité en cours de chargement...

Fuites de données en France : inquiétant, désabusé…ou espoir ?

On a tous entendu parler des dernières, à savoir certaines ARS, Bouygues Télécom, Intersport, la Fédération Française de Tennis de Table, France Travail, plusieurs mutuelles, etc. etc. etc. Bref, 2025 cela a été la fête[1]. On parle de plus de 150 organismes concernés (publics, privés, associatifs, etc.) et plus de 400 millions de données personnelles dans la nature (ce qui ne veut pas dire 400 millions de personnes distinctes, ni 4 à 5 incidents par Français, les mêmes données pouvant circuler plusieurs fois - mais l’ordre de grandeur reste parlant).

2026 s’annonce comme un cru exceptionnel : on est déjà à plus de 250 organismes concernés et 250 millions de données fuitées et confirmées, et on n’est même pas à la fin du premier semestre. Si 2025 a été une fête, là on parle carrément de jubilé du millénaire. Dans le hall of Fame 2026 on trouve rien de moins que CEGEDIM, l’ANTS, les URSSAF, ParcourSup, Département de l’Ardèche (les bénéficiaires du RSA), Booking.com (Booking.YEAAAAAAHHHHH), FO, le CROUS, des Fédérations Sportives en veux-tu en-voilà, bon j’arrête y’en a trop.

Ce qui est plus intéressant par contre, c’est l’analyse sectorielle des fuites. En nombre, parce qu’en volume des personnes victimes cela ne veut pas dire grand-chose. Dans le top 3 on trouve :

- les fédérations sportives ;

- l’éducation, au sens large (organismes publics, écoles, universités, académies, etc.) ;

- les services publics (toujours au sens large).

On ne trouve pas dans ce top 3 les sites de e-commerce (alors qu’ils sont structurellement exposés sur Internet) ni les entreprises souvent la cible de motivations financières (les banques) ou idéologiques (les entreprises « polluantes » telles les opérateurs du secteur de l’énergie). Soit parce qu’ils sont effectivement mieux armés, soit parce qu’ils déclarent différemment, soit parce que les incidents y sont moins visibles. Difficile d’être catégorique.

Concernant les clubs ou associations, la cause en est certainement le manque de moyens : les clubs font souvent appel à des volontaires parmi les adhérents qui ont des connaissances en informatique et qui font avec les moyens du bord, qui sont limités. Mais ce n’est probablement pas le seul facteur : dispersion des outils, absence de standards, et parfois une confiance un peu optimiste dans des solutions bricolées jouent aussi leur rôle.

Pour ceux-là, il existe une solution assez simple en apparence : suggérer à Michel Paulin, président de la filière logiciels et solutions numériques de confiance et ancien patron d’OVH Cloud et de SFR, qui lors d’une conférence passait son temps à pleurer sur la commande publique (mal orientée, selon lui bien entendu), à plutôt aller de l’avant et de prendre des initiatives. Par exemple faire développer (chez OVH ou ailleurs) une offre standardisée et sécurisée pour la gestion des clubs et des associations (il y en a des milliers en France), mise à disposition à prix bas car le volume fera la marge. À condition évidemment de ne pas recréer un point unique de défaillance, sinon on change juste d’échelle au problème. À toutes fins utiles le secteur de l’hôtellerie est déjà passé à ce genre de fonctionnement en grande partie.

Pour les organismes publics on a un vrai problème. La situation est très hétérogène et il faut prendre garde aux analyses à l’emporte-pièce : entre la détection d’une faille ou d’un incident, la remontée hiérarchique de cette faille ou incident, et la prise de décision des contre-mesures adéquates (qu’il s’agisse d’à priori ou d’à postériori), les dysfonctionnements peuvent avoir des root causes multiples. Et sans données consolidées sur chaque incident, toute hiérarchisation reste en partie spéculative.

Il est possible que, parmi les root causes, on trouve (en vrac, sans hiérarchie et sans prétention d’exhaustivité), mais qui relèvent souvent de trois catégories - perception du risque, organisation interne, arbitrages opérationnels :

- une défaillance du modèle mental de la chaîne de commandement, pour laquelle le risque cyber ne fait pas partie du scope de réflexion (autant que le risque de cambriolage ne faisait pas partie de la chaîne de commandement du Louvre selon Le Parisien) ;

- une défaillance du modèle mental, encore, induisant un biais interdisant d’imaginer qu’un gamin de 17 ans puisse pirater un Ministère ou une agence de la 5ème puissance mondiale ;

- un problème d’affectation des ressources internes entre le BUILD et le RUN du Maintien en Condition de Sécurité (MCS) ;

- un refus de coupure de service malgré les alertes internes.

Il existe plusieurs outils pour faire avancer le sujet : la contrainte réglementaire, la contrainte de contrôle, la formation / sensibilisation de toute la chaîne hiérarchique, avec à chaque fois le bon dosage à trouver entre la carotte et le bâton. Et il faut évidemment bien garder en tête la distinction très importante entre l’aléa cyber (nous avons tous des failles de type zero day, par définition) et le manquement aux obligations élémentaires, notamment de moyens.

Mais en tout état de cause, quand l’État demande à ses administrés de prendre en compte le risque cyber, et qu’il est incapable de s’appliquer ladite règle à son propre fonctionnement, au-delà des fuites de données et de leurs conséquences pour le quidam lambda, les effets sont absolument délétères pour tous les acteurs impliqués, publics ou privés - et ce même si l’État joue aussi dans une catégorie à part, avec des systèmes plus complexes et des attaquants souvent plus sophistiqués.

L’État a prouvé à de nombreuses reprises et dans de nombreux domaines que le retard à l’allumage pouvait être comblé très rapidement. Avec de telles alertes et l’impact médiatique qui en a résulté, il est probable que 2026 soit une année charnière.

Cédric Cartau

Avez-vous apprécié ce contenu ?

A lire également.

Care Forward : un programme inédit pour les start-ups européennes de la santé

28 avril 2026 - 08:15,

Actualité

- Rédaction, DSIHL'Hôtel-Dieu AP-HP, Doctolib et Roche ont annoncé le 16 avril 2026 le lancement de Care Forward, un programme d'accélération installé au cœur de STATION F à Paris et dédié aux start-ups européennes développant des solutions innovantes en santé . Ce dispositif vise à combler le fossé entre prototypes...

Imagerie médicale : Bruxelles finance le déploiement de l'IA à grande échelle

27 avril 2026 - 10:07,

Actualité

- Rédaction, DSIHLa Commission européenne vient de débloquer une enveloppe de 9 millions d'euros pour accélérer l'adoption clinique de l'intelligence artificielle. Ce nouveau programme européen cible spécifiquement la radiologie, en imposant aux futurs projets une interconnexion étroite avec les infrastructures de d...

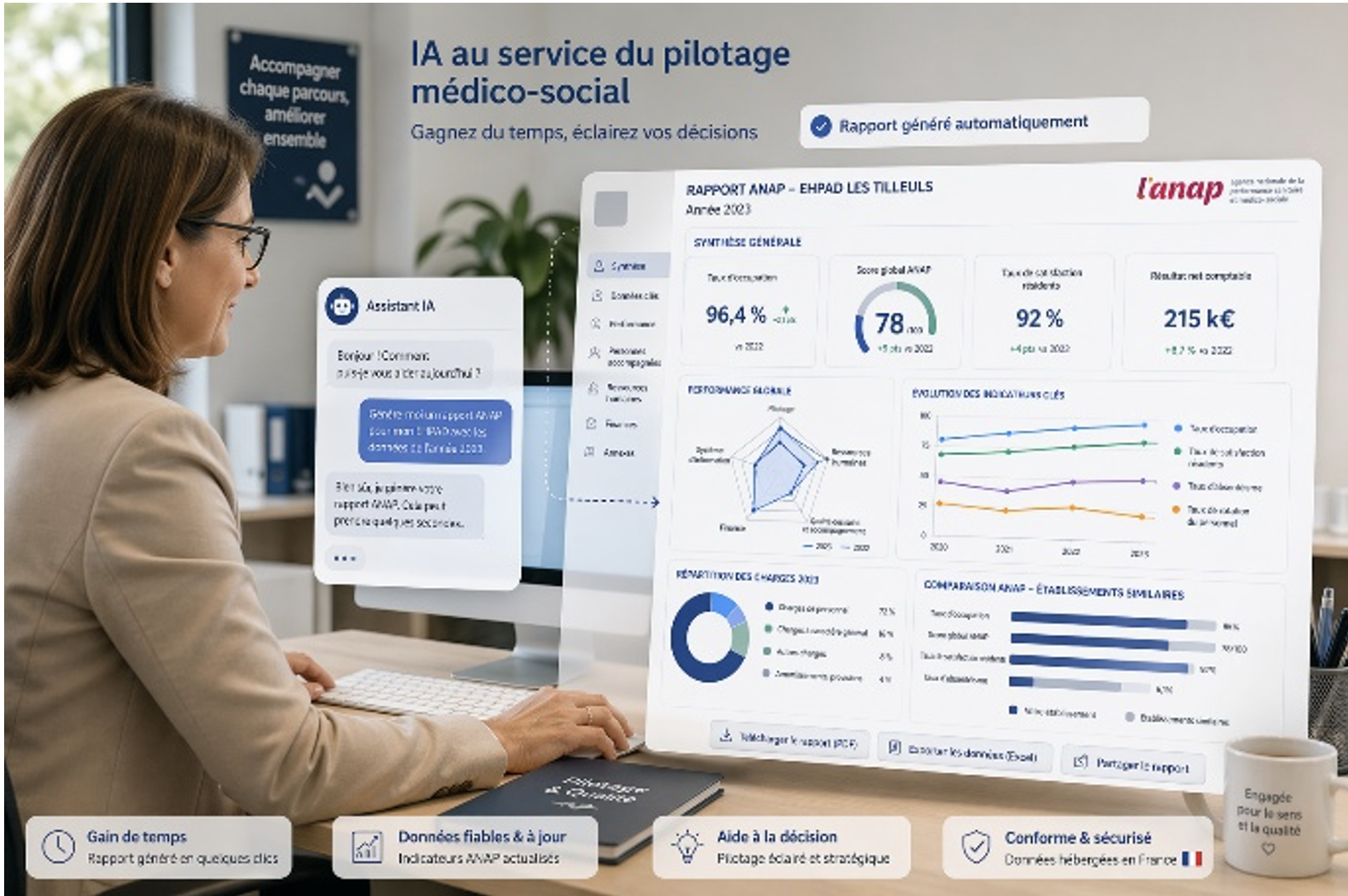

Comment Médiateam utilise l’intelligence artificielle pour interroger les données de reporting des établissements médico sociaux

28 avril 2026 - 16:41,

Communiqué

- MédiateamRépondre à la multiplication des demandes d’indicateurs de l’ANAP, des ARS et du référentiel SERAFIN PH

Un “Hub prévention” lyonnais pour faire des patients les acteurs de leur santé

27 avril 2026 - 09:29,

Actualité

- Rédaction, DSIHÀ Lyon, les Hospices Civils de Lyon inaugurent un dispositif inédit : un « Hub prévention » dédié aux facteurs de risque cardiovasculaires et métaboliques. Structuré comme un hôpital de jour, ce dispositif pluridisciplinaire vise à transformer durablement les comportements des patients, en les renda...