Publicité en cours de chargement...

La sensibilisation à la sécurité numérique : toujours aussi nécessaire en 2022 ?

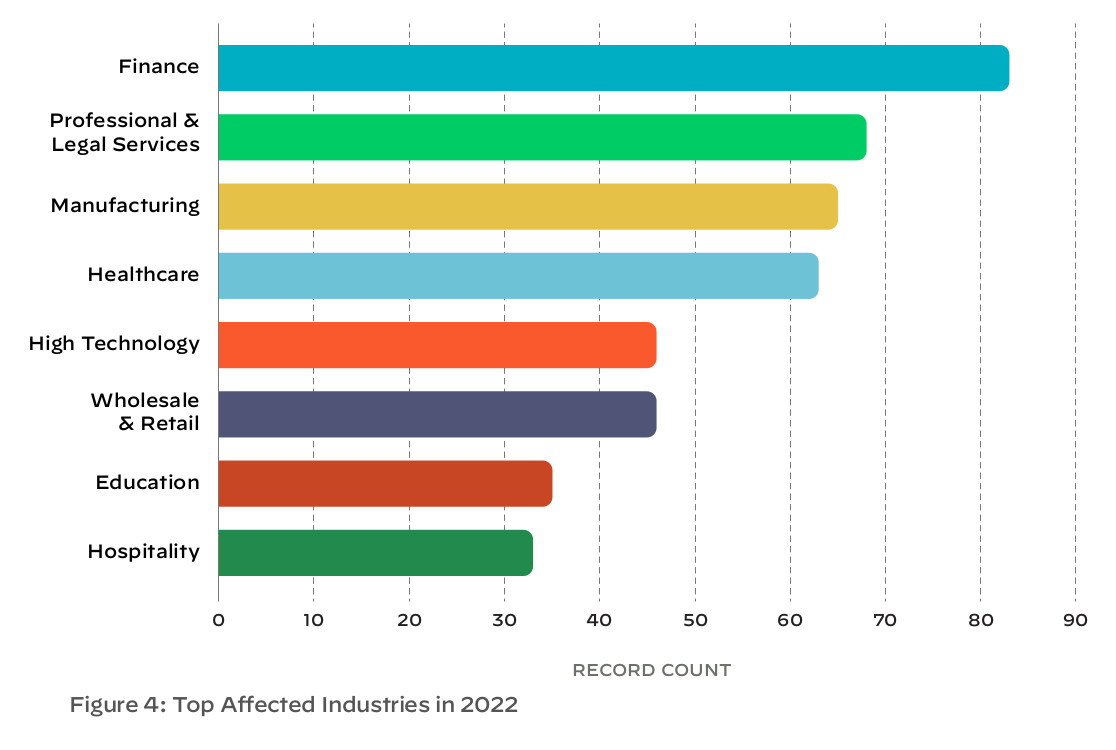

- le secteur de la santé (semble bien entendu ici les établissements offreurs de soins et non l’industrie pharmaceutique) arrive à la quatrième position des secteurs dans lesquels le plus d’incidents ont été constatés

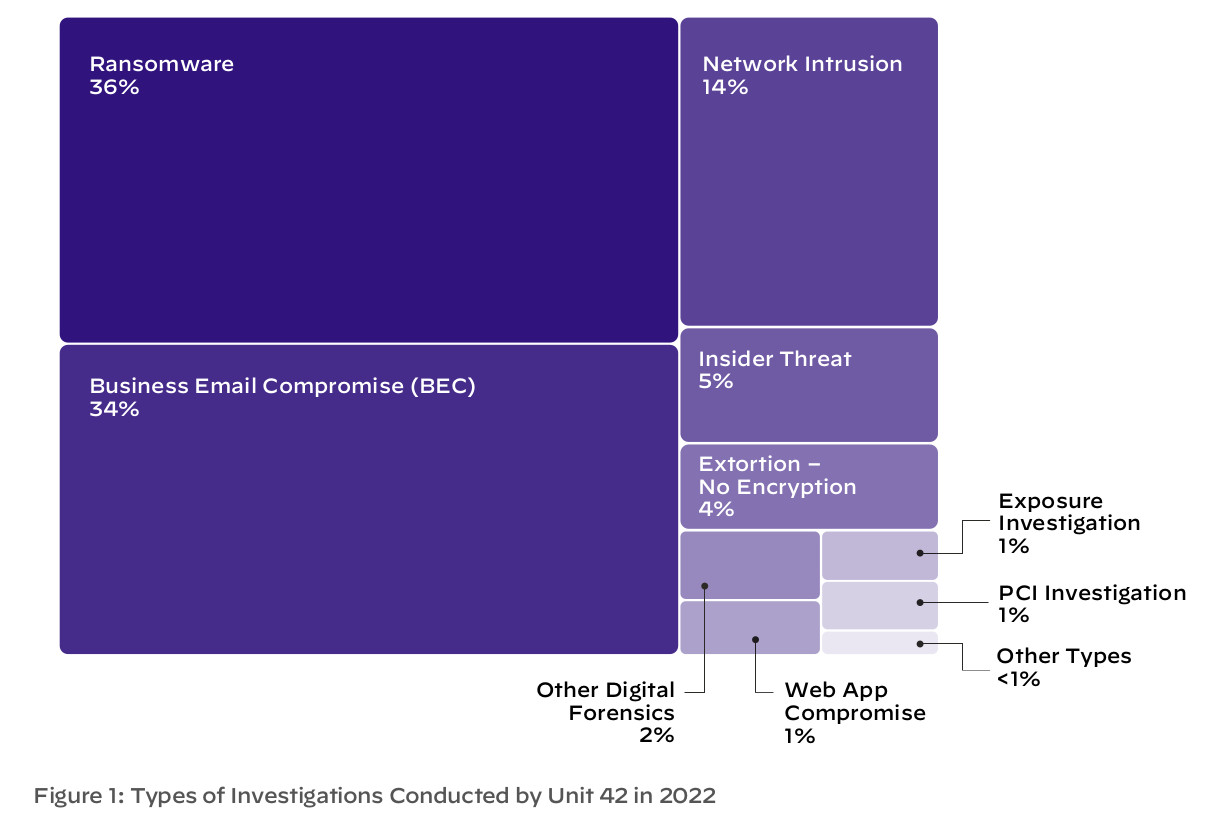

- 70 % des incidents traités concernent deux grands types d’attaques qui arrivent quasi ex-æquo :

- le déploiement d’un rançongiciel : 36 %

- la compromission d’une messagerie professionnelle : 34 %

Les chiffres semblent assez correspondre avec l’ensemble des incidents que nous pouvons fréquemment voir passer dans la presse et les campagnes de phishing qui polluent nos messageries, notamment dans le secteur de la santé.

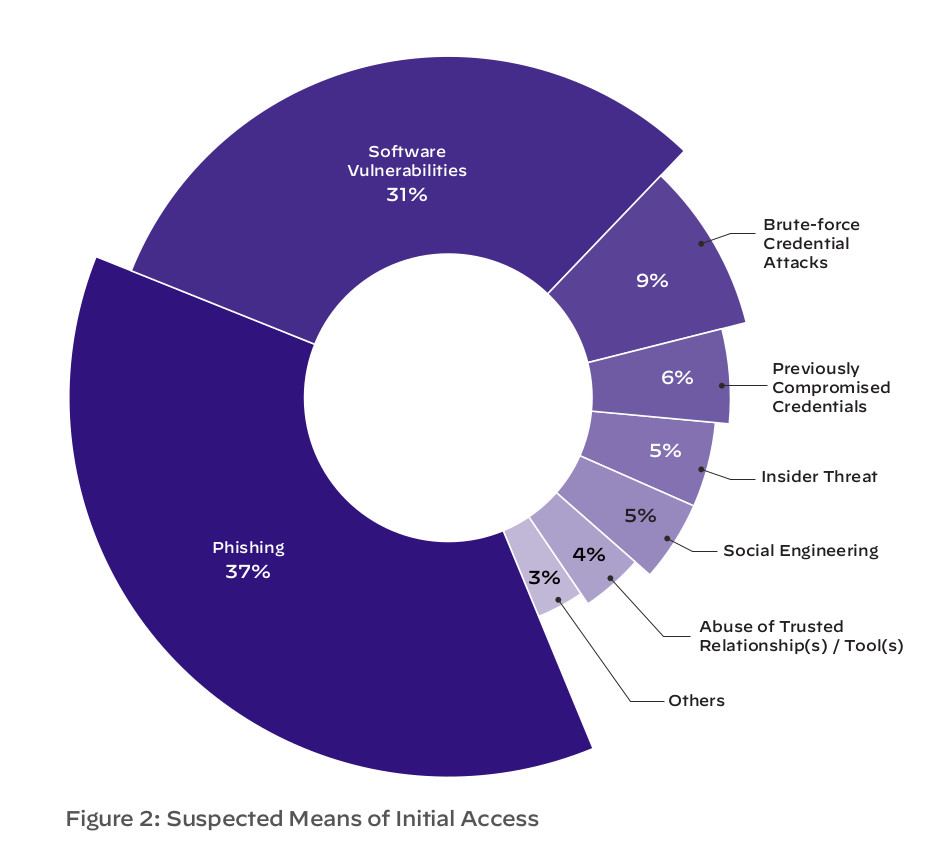

- plus de 3/4 des attaques observées voient leur accès initial reposer sur 3 grands types de vecteurs :

- le phishing, qui reste en tête avec 37 % des cas traités

- l’exploitation directe de vulnérabilités connues et non corrigées dans 31 % des incidents

- l’attaque par force brute sur les accès (identifiants + mots de passe) pour 9 % des compromissions observées

Je crois que les chiffres parlent d’eux-mêmes, 37 % de phishing auxquels nous pouvons ajouter 5 % de menaces internes, 5 % d’ingénierie sociale, 6 % d’accès déjà compromis (mots de passe utilisés à plusieurs reprises ayant déjà fuités notamment) et 9 % de mots de passe « faibles » cassés par les attaquants, on peut dire que près de 2/3 des attaques pourraient être atténuées par la sensibilisation des utilisateurs finaux. Je vous accorde que les 9 % d’attaques par force brute pourraient être limitées par des solutions techniques d’authentification à plusieurs facteurs… mais… ces mécanismes d’authentification forte pourraient eux aussi être contournés par des attaques de phishing en dérobant les jetons / cookies de sessions, phénomène en vogue évoqué dans le dernier rapport de menaces et incidents du CERT-FR publié fin mai [2], ou encore dans un récent billet de blog des équipes de Microsoft [3], dans lequel est rappelé, comment les attaquants s’appuient sur des solutions clés en mains de reverse proxy telles qu’Evilginx, Muraena ou encore Modlishka, dédiées au vol de cookies de sessions dans le cas d’authentifications à plusieurs facteurs.

Pour le tiers restant, l’application tardive (ou l’absence) des correctifs de sécurité, peut-être qu’une sensibilisation des équipes au sein des DSI pourrait permettre de réduire ces risques (on embête bien les utilisateurs dont ce n’est pas le métier avec ça...), et pour les équipes sensibilisées qui manquent de moyens (financiers et humains), peut-être qu’une sensibilisation des équipes de direction pourrait, là encore aider au maintien en conditions de sécurité !

Soyons #TOUSCYBERVIGILANTS !

[1] https://unit42.paloaltonetworks.com/incident-response-report/

[2] https://www.cert.ssi.gouv.fr/cti/CERTFR-2022-CTI-005/

L'auteur

Chef de projet sécurité numérique en santé - GCS e-santé Pays de la Loire Charles Blanc-Rolin est également vice-président de l’APSSIS(Association pour la promotion de la Sécurité des Systèmes d'Information de Santé)

Chef de projet sécurité numérique en santé - GCS e-santé Pays de la Loire Charles Blanc-Rolin est également vice-président de l’APSSIS(Association pour la promotion de la Sécurité des Systèmes d'Information de Santé)

Avez-vous apprécié ce contenu ?

A lire également.

Harmonisation de l’évaluation des DM numériques : ouverture des candidatures pour rejoindre la task force européenne

16 août 2022 - 11:35,

Actualité

- DSIHLe 8 août, l’ANS et ses partenaires ont lancé un appel à candidatures pour intégrer la task force européenne destinée à harmoniser les critères d’évaluation des DM numériques, instaurée lors de la présidence française du Conseil de l’Union européenne.

Les premiers bilans des lauréats de l’appel à projets Structures 3.0

09 août 2022 - 11:21,

Actualité

- DSIHLes dix lauréats de l’appel à projets « Structures 3.0 » 2020 de l’ANS pour le secteur médico-social et social ont bénéficié du financement d’un an de test en conditions réelles pour leurs solutions numériques innovantes en santé. Ils présentent leur bilan.

Retour sur la phase 2 du programme SUN-ES en Île-de-France

16 août 2022 - 11:40,

Actualité

- DSIHFin juillet, L’ARS Île-de-France a présenté le bilan de la phase d’instruction de la fenêtre 2 du programme SUN-ES.

Concertation autour des exigences de sécurité des systèmes d’information

09 août 2022 - 11:11,

Actualité

- DSIHFin juillet, La Délégation ministérielle au numérique en santé et l’Agence du numérique en santé ont ouvert une concertation sur les exigences de sécurité des systèmes d’information dans le cadre de la vague 2 du Ségur du numérique en santé.