Publicité en cours de chargement...

Vague de rançongiciels sur la France : les hôpitaux déjouent l’attaque (pour cette fois)

La messagerie reste une porte d’entrée privilégiée pour s’immiscer dans un système d’information, cela demande nettement moins d’efforts à un attaquant, surtout si vous n’avez pas laissé trop de ports ouverts sur vos pares feux et qu’ils n’ont pas trois « releases » de retard.

Après une importante vague de messages de « phishing à la pièce jointe malveillante » aux Etats-Unis qui arrivait tout juste en Europe lorsque je vous en parlais il y a une quinzaine de jours. La France, elle non plus, n’a pas été épargnée. Dans les jours qui ont suivis, deux grosses campagnes de messages accompagnées de pièces jointes jouant le rôle de « dropers » pour le téléchargement du rançongiciel Lukitus (variante de Locky) ont bien arrosé notre pays qui souffrait de la chaleur estivale.

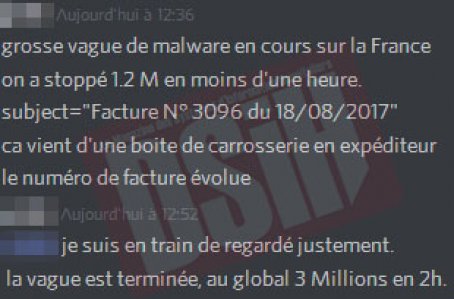

Vendredi 18 août, le temps de midi, je vois passer un premier message qui m’interpelle, puis d’autres, sur un « chat » rassemblant de nombreux acteurs du secteur de l’IT se préoccupant de la sécurité des SI.

Trois millions en deux heures, ce n’est pas rien, tout de même !

Vendredi, le temps de midi, vous noterez que là encore, le créneau est assez bien choisi pour une attaque…

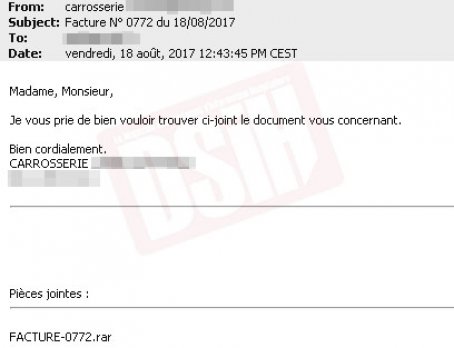

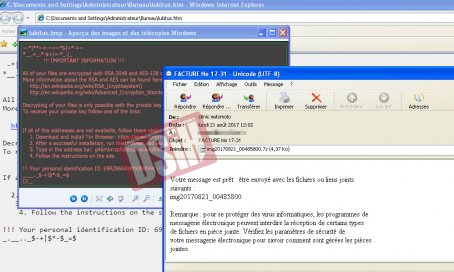

N’ayant rien vu passer dans mon établissement, je décide malgré tout de prévenir mes collègues membres du Forum SIH et voir si de leur côté ils étaient « attaqués ». Bingo, quelques minutes après, plusieurs membres me signalent qu’eux aussi arrêtaient de nombreux messages qui semblaient correspondre à cette description. Certains nous partagent même quelques captures d’écran :

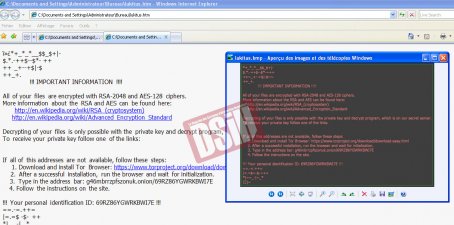

Après récupération d’un échantillon, je découvre qu’il s’agit de Lukitus, nouvelle version de Locky qui a suivi Diablo6, et dont les chercheurs de Malwarebytes avaient annoncé l’arrivée deux jours auparavant.

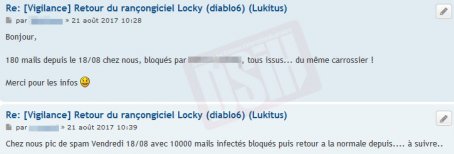

Lundi 21, alors que certains membres établissent un premier bilan de cette vague pour leurs établissements :

C’est à mon tour de voir passer de nouveaux messages arrêtés par notre solution de protection de la messagerie, l’un d’entre eux réussi même à passer à travers les mailles du filet et arriver dans la messagerie d’un utilisateur que l’on a pu prévenir à temps et supprimer avant une potentielle catastrophe.

Il s’avère que nous ne sommes pas les seuls :

Et c’est reparti !

Là encore, Lukitus :

Alors même si des particuliers et des PME ont été affectés, pourquoi nous n’avons pas eu de gros dégâts dans nos établissements de santé ? Pourquoi le CERT de l’ANSSI qui a constaté ces vagues de messages également n’a pas lancé d’alerte ?

Parce que nos utilisateurs sont trop bien sensibilisés et que nous avons tous dans « antivirus » au top ?

Non, tout simplement car la majorité des serveurs SMTP « squattés » par les attaquants pour relayer ces nombreux messages étaient « blacklistés » par plusieurs services de RBL tels que Sorbs, Spamhaus ou Spamcop et que, par conséquent la majorité de ces messages ont été arrêtés par les passerelles anti-spam.

Mais, restons sur nos gardes, ce n’est que partie remise, et de nombreux attaquants sont déjà à l’œuvre pour tenter de nous faire « cracher au bassinet »…

A surveiller de près, l’arrivée toute fraiche du rançongiciel Nuclear (variante de BTCWare), ainsi que Defray découvert par les chercheurs de Proofpoint dans des campagnes très ciblées aux Etats-Unis et au Royaume-Uni, visant en particulier l’éducation et … les établissements de santé !

Avez-vous apprécié ce contenu ?

A lire également.

Le Coronavirus s’immisce désormais dans les systèmes d’information

16 mars 2020 - 12:00,

Tribune

- Charles Blanc-RolinLe Coronavirus semble vraiment être le prétexte pour tout et n’importe quoi. De nombreux éditeurs, totalement altruistes proposent généreusement d’offrir leurs solutions afin de simplifier la vie aux établissements de santé en cette période de crise. Il faut bien reconnaître qu’ils sont très forts d...

Propagation mondiale du rançongiciel WCRY : des nouvelles du front

15 mai 2017 - 11:15,

Tribune

- Charles Blanc-Rolin

Pas de bonnes résolutions cyber en 2024 ?

05 jan. 2024 - 10:34,

Tribune

- Charles Blanc-RolinJe ne commencerais pas cette nouvelle année en vous imposant les traditionnelles bonnes résolutions. Au-delà du fait que l’exercice est souvent hypocrite, en réalité on ne s’y tient que rarement ou alors pas longtemps. En 2023, j’ai eu l’impression que la « cyber » était partout, tout le monde en a ...

Cybercriminel : ça peut rapporter gros, mais ça peut coûter très cher !

23 nov. 2022 - 11:36,

Tribune

- Charles Blanc-RolinSi la période est propice au mauvais temps et nous rappelle l’expression « il fait un temps à ne pas mettre un chien dehors », je crois qu’il en est de même pour les cybercriminels en dehors de la Russie.