Publicité en cours de chargement...

La fanfare Microsoft Office 365, trompettes et pipeau – la partie trompettes

Bref, se dire que jamais, ô grand jamais, on n’envisagera ne serait-ce que l’ombre de la possibilité de migrer vers la solution Cloud de Microsoft – le bien nommé Office 365, O365 pour les intimes –, c’est très clairement se cacher derrière un bit de poids faible. Si Microsoft nie officiellement l’abandon de la version On Premise du Pack – qui représente trop de pépettes pour le moment –, en off, il est clair que c’est ce vers quoi l’on se dirige, à grands pas. Tous les modèles économiques dans de nombreux secteurs tendent à transformer le client-acheteur en client-abonné, CQFD. Et le rouleau compresseur de Billou arrive, précédé par la fanfare marketing, avec tambours, trompettes et pipeau.

Côté trompettes et tambours, la prise en compte de la sécurité opérationnelle, un modèle du genre. Microsoft renvoie d’ailleurs sur son site à une excellente étude du CIS [1], dont la lecture même en diagonale est un incontournable de la veille techno. Le document est structuré en sept parties :

- la gestion des comptes et de l’authentification ;

- la gestion des permissions ;

- la gestion des données ;

- la gestion de la messagerie ;

- les audits ;

- le stockage ;

- la gestion des mobiles.

Chaque partie rassemble un certain nombre de spécifications qui sont réparties en deux groupes : le niveau L1 (le minimum à faire), et le niveau L2 (l’idéal). Personnellement, j’aurais bien vu trois niveaux plutôt que deux : là, clairement, soit on se contente du minimum, soit on fait tout, il n’y a pas de demi-mesure.

Entrer dans le détail fait mal tout de suite. Sur la partie de gestion des comptes, le niveau L1 estime que, de base, les admin (la liste précise des rôles est fournie) disposent tous d’un moyen de connexion à deux facteurs (2FA, authentification forte) et, au niveau L2, tous les utilisateurs sont en mode 2FA. Gloups ! Le document CIS donne même les commandes ou les menus qui permettent de vérifier et/ou d’appliquer ce principe, génial. Pour le L2, le CIS ne précise pas en revanche si l’appariement (enrôlement) de terminal tient lieu de second facteur à ses yeux. Le reste du document est du même genre : très bien décrit, documenté, etc.

Sans analyser en profondeur les mesures, certains éléments de l’étude étonnent. Par exemple, dans la gestion des permissions, rien ne relève du niveau L1. Et certaines dispositions du niveau L2 vont être complexes à tenir dans le temps : bloquer le partage des calendriers notamment, alors que c’est une demande forte de plusieurs catégories de personnels en relation constante avec l’extérieur. Dans la gestion des données, pour ce qui concerne l’activation dès le niveau L1 de la DLP (Data Loss Prevention), va y avoir du taf M’sieurs Dames. Bon, évidemment, certaines mesures sont des grands classiques : pas de reforwardingautomatique de mails vers l’extérieur, antiphishingde base, activation des audits de connexion AD Azure pour pister les tentatives de connexion rogue, gestion de la politique d’accès des mobiles, etc.

Clairement, le métier de responsable de parc va évoluer. Si la partie ennuyeuse de déploiement et de migration d’Office va disparaître, le pilotage du niveau de sécurité va nécessiter des ressources et des compétences d’un autre niveau. Deloitte l’a d’ailleurs appris à ses dépens : à force de conseiller les entreprises sur leur niveau de sécurité SI, ils ont juste oublié de vérifier le leur, et des accès admin (à authentification faible) se sont fait chiper, entraînant la fuite de mails clients (pas du tout sensibles bien entendu, ce n’est pas comme si Deloitte était commissaire aux comptes) pendant des mois.

Les DSI ont intérêt à anticiper ce changement de métier, qui est tout à fait comparable à la disparition de celui de pupitreur : certains passaient une partie de leur journée à changer des bandes magnétiques dans les lecteurs d’une salle informatique jusqu’à l’arrivée de la sauvegarde centralisée sur disque dur. Le métier va devenir transversal, avec de bonnes connaissances dans les sept parties susnommées et surtout une bonne culture de l’audit – et ça, ce n’est pas gagné d’avance.

À suivre…

Avez-vous apprécié ce contenu ?

A lire également.

Cybersécurité : pour Laurent Alexandre, le DSI est le « métier central dans l’hôpital de demain »

24 sept. 2021 - 17:34,

Actualité

- DSIHL’APSSIS (Association pour la sécurité des systèmes d’information de santé) a organisé ce jeudi 23 septembre à Paris ses premières « Rencontres SSI Santé », un après-midi de conférences sur ce thème. Les échanges se sont achevés avec une conférence du chirurgien-urologue et neurobiologiste Laurent A...

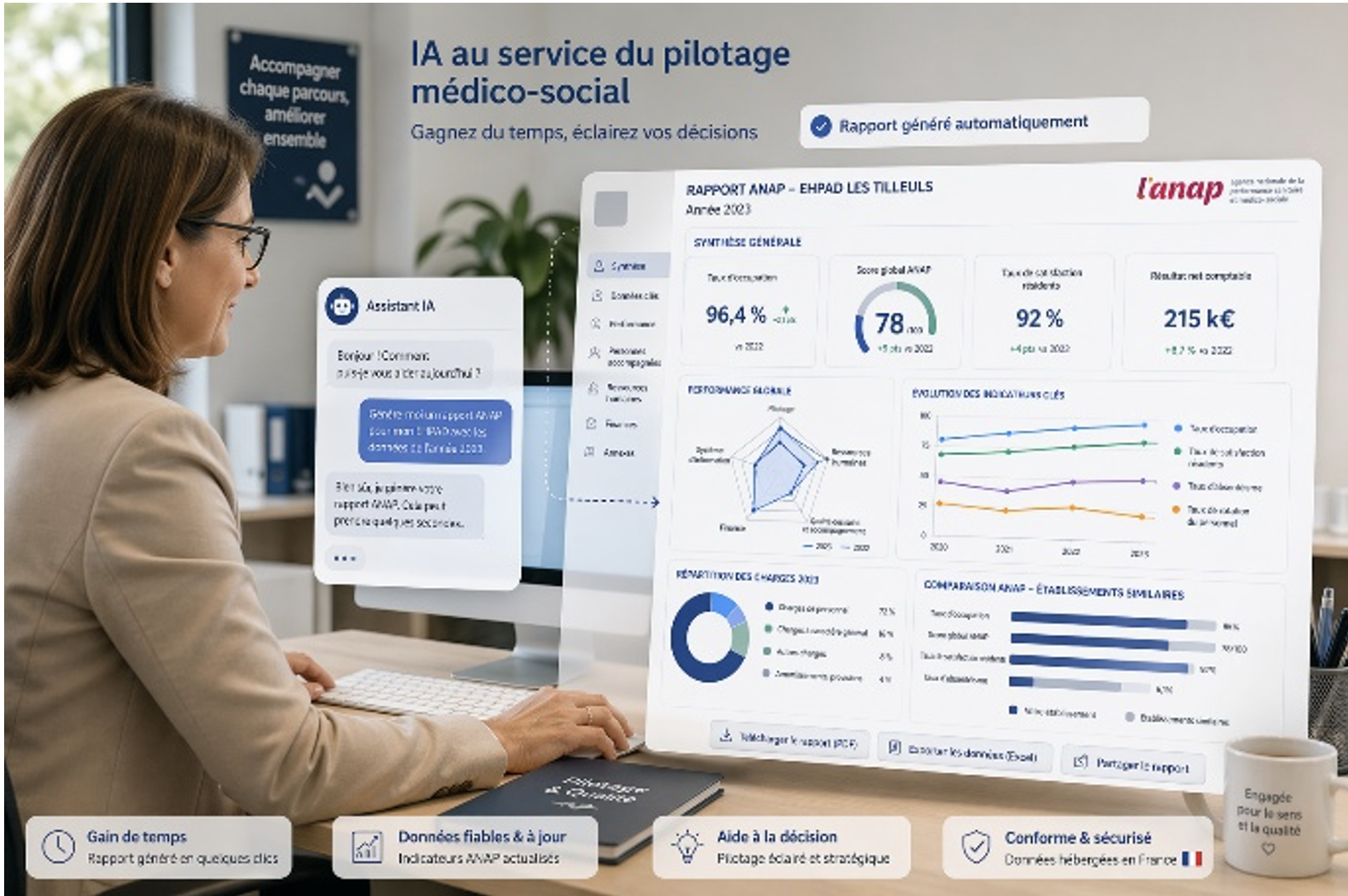

Comment Médiateam utilise l’intelligence artificielle pour interroger les données de reporting des établissements médico sociaux

28 avril 2026 - 16:41,

Communiqué

- MédiateamRépondre à la multiplication des demandes d’indicateurs de l’ANAP, des ARS et du référentiel SERAFIN PH

Paul Milon, de l'informatisation des mairies à la convergence hospitalière

01 déc. 2025 - 18:48,

Actualité

- Pierre Derrouch, DSIHCe n’est pas à l’hôpital que Paul Milon fait ses premiers pas dans le numérique, mais en participant à partir de 1985 au mouvement d’informatisation les mairies. « C’était la première fois qu’on équipait ces collectivités », se souvient le DSI du GHT du Var. Une expérience qui incidemment le conduir...

L’IA générative on-premise : retours d’expérience et stratégies concrètes

27 nov. 2025 - 14:42,

Actualité

- Morgan Bourven, DSIHÀ l’occasion de la conférence « Transforming Hospitals Through On-Premise Generative AI » organisée dans le cadre de l’évènement Adopt AI, le 25 novembre à Paris, des experts ont partagé leurs visions sur l’intégration de l’intelligence artificielle générative au sein des établissements de santé. Po...