Publicité en cours de chargement...

Authentification biométrique « #unhackable » : la solution qui voudrait nous faire croire aux licornes

Il y a quelques semaines, je suis tombé sur un article passionnant du chercheur David Lodge, publié sur le blog de son entreprise, Pen Test Partners [1]. Il revient en détails sur son analyse d’un produit dont la sécurité est annoncée comme « inviolable » : eyeDisk, une clé USB chiffrée avec authentification biométrique via une lecture de l’iris.

Après avoir soutenu le projet sur la plateforme Kickstarter [2], le chercheur a obtenu un exemplaire de cette fameuse clé soit disant « impossible à pirater ». D’après les premiers tests, la clé semble remplir son contrat, le déverrouillage via lecture de l’iris fonctionne deux fois sur trois, l’authentification via mot de passe proposée en secours fonctionne également, un œil ressemblant ou une photo de l’œil enregistré ne permettent pas de déverrouiller l’accès à l’espace de stockage chiffré en AES 256.

En connectant la clé à une VM Windows, le chercheur a pu constater que trois appareils étaient reconnus par le système : une caméra USB, un volume flash en lecture seule contenant le logiciel permettant de paramétrer la clé et un volume amovible (chiffré).

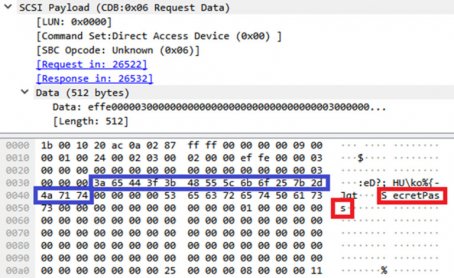

Il s’est ensuite intéressé au fonctionnement du logiciel (fourni pour Windows et Mac) permettant le paramétrage et le déverrouillage de la clé. Le chercheur avoue avoir eu des difficultés à décompiler le logiciel écrit en Visual C++ pour les plateformes X86. Il s’est alors dit, lorsque le mot de passe permettant le déverrouillage du volume chiffré est envoyé, un échange entre sa machine et la clé doit avoir lieu, alors pourquoi ne pas « sniffer » les échanges USB. Le chercheur n’étant pas dans les bureaux de Pen Test Partner au moment des tests et n’ayant pas accès au boîtier Beagle USB Sniffer [3], il s’est tourné vers l’analyseur de trames réseau Wireshark qui permet dans ses versions modernes de capturer également le trafic USB [4].

Après avoir lancé la capture avec Wireshark et en saisissant son mot de passe, il a pu le voir passer « en clair » !!!

« Permettez-moi de répéter ceci : ce dispositif "non piratable" déverrouille le volume en envoyant un mot de passe en texte clair. » lance David Lodge.

Le chercheur étant joueur dans l’âme, il décide ensuite de saisir un mot de passe qui ne correspond pas à celui paramétré pour le déverrouillage du volume, et c’est là que ça devient encore plus intéressant. Peu importe le mot de passe saisi, le logiciel envoi le même paquet à la clé. Le mot de passe saisi est donc envoyé à la clé, qui elle même retourne le mot de passe « en clair » au logiciel pour comparaison. Pour résumer donc, en capturant les paquets USB échangés entre la machine et la clé et en saisissant n’importe quoi, il est possible de voir passer le mot de passe initialement paramétré par l’utilisateur… Tout simplement génial !

Au delà de ce récit passionnant, ce constat nous rappelle une chose, la sécurité absolue n’existe pas, chaque porte fermée peu s’ouvrir d’une manière ou d’une autre. Alors la sécurité est-elle un échec ? La sécurité est une course sans fin à la rigourosité et pour reprendre les mots de Nicolas Ruff :

« Aujourd’hui, la sécurité n’est pas seulement une question de moyens financiers, c’est avant tout une question de bon sens, de compétence et de volonté réelle. » [5]

À méditer...

[1] https://www.pentestpartners.com/security-blog/eyedisk-hacking-the-unhackable-again/

[2] https://www.kickstarter.com/projects/eyedisk/eyedisk-unhackable-usb-flash-drive

[3] https://www.totalphase.com/products/beagle-usb12/

Avez-vous apprécié ce contenu ?

A lire également.

Actu sécu « en bref » : RGPD, Vulnérabilités, Attaques du moment

02 oct. 2018 - 11:28,

Tribune

- Charles Blanc-RolinPour commencer ce mois international de la cybersécurité, je vous propose un petit tour rapide des dernières actualités SSI du moment.

VPNFilter : un logiciel malveillant plus inquiétant que prévu

07 juin 2018 - 12:02,

Tribune

- Charles Blanc-RolinL’équipe Talos revient cette semaine sur l’analyse du logiciel malveillant VPNFilter dont nous avions parlé il y a une quinzaine de jours [1]. Les chercheurs ont continué leurs investigations, et le moins que l’on puisse dire, c’est que les nouvelles ne sont pas franchement bonnes [2].

Produits Microsoft, CCleaner : pourquoi est-il urgent de patcher ?

19 sept. 2017 - 07:02,

Tribune

- Charles Blanc-RolinComme tous les premiers mardi du mois, Microsoft a publié le 12 septembre dernier son désormais célèbre « Patch Tuesday ». Être à l’heure pour passer les mises à jour de sécurité n’a pas toujours été notre spécialité dans le secteur de la santé, mais on fait des progrès.