Publicité en cours de chargement...

Altération des données d’imagerie médicale pour faire croire à un cancer : qu’en est-il réellement ?

Je tiens à vous rassurer tout de suite, même si vos utilisateurs vont faire un tour sur des sites pour adultes, vous n’allez voir débarquer ce fameux « logiciel malveillant » qui donne le cancer aux patients qui n’en sont pas atteints, sur votre réseau.

L’étude publiée le 3 avril 2019 [1] par des chercheurs de l’université israélienne Ben Gourion démontre deux choses distinctes.

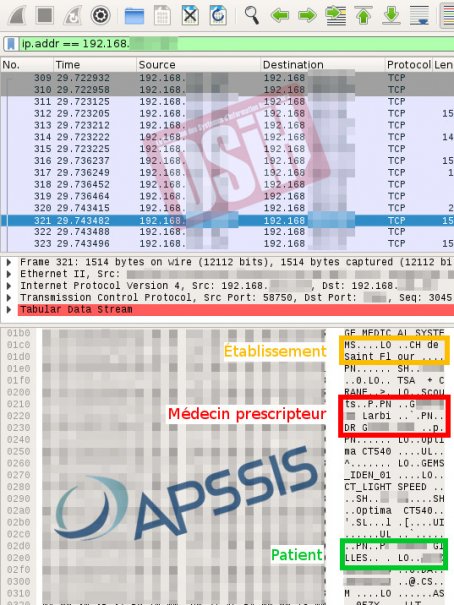

La première, est que le protocole DICOM permettant l’échange de données du même nom transmet les informations du patient, ainsi que les images sans aucun chiffrement. Jusque là rien de vraiment nouveau. Pour avoir déjà analysé des trames réseau échangées entre deux appareils lors d’une communication DICOM, j’ai pu constater que de nombreuses informations étaient diffusées en clair sur le réseau, comme le type d’appareil ayant été utilisé pour réaliser les clichés, le nom de l’établissement propriétaire, le type d’examen, le médecin prescripteur ou encore des informations relatives à l’identité du patient :

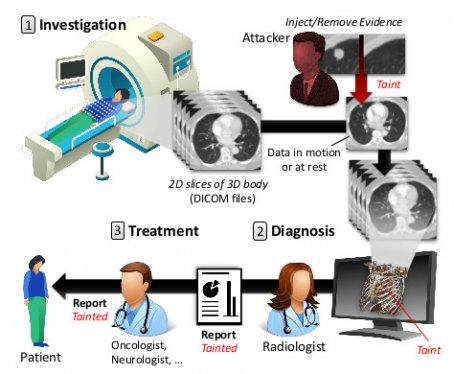

Dans la vidéo [2] accompagnant le papier de recherche [3], les chercheurs, dans leur scénario, ont simulé une infiltration physique dans un hôpital, ont placé un Raspberry auquel ils ont ajouté une seconde carte réseau et ont configuré les deux cartes en mode « bridge » pour se placer en position de « man in the middle » entre un scanner et le réseau et se sont ensuite connectés à distance en Wifi au Raspberry configuré comme « point d’accès ».

Ils ont ainsi pu récupérer les images transmises par le scanner vers le PACS et les modifier.

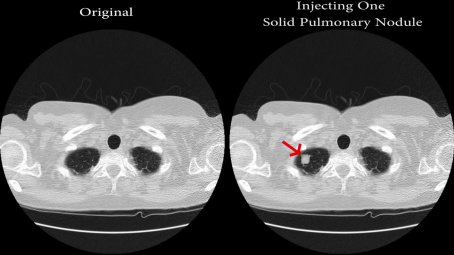

C’est le logiciel basé sur un algorithme de type generative adversarial networks ou GANs (réseaux antagonistes génératifs en français) [4], utilisé dans la seconde partie de l’expérience qui est vraiment impressionnant. En effet, il est capable de modifier automatiquement les images et d’y ajouter ou d’y supprimer des nodules cancéreux. Les radiologues ayant participé à l’expérience, n’y ont vu que du feu ! Et ça, ça fait vraiment flipper ! Même si la prouesse technique est très impressionnante, j’avoue ne pas vraiment comprendre l’intérêt de faire autant d’efforts pour arriver à ce résultat.

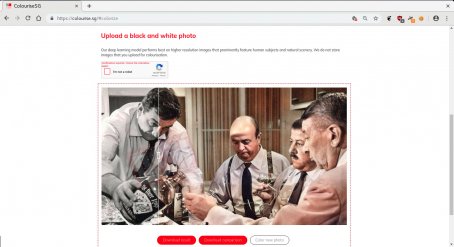

Si vous souhaitez visualiser les effets d’un algorithme du même type (GANs), vous pouvez essayer d’uploader une photo noir et blanc sur le site colourise.sg [5] qui se chargera de la coloriser automatiquement : bluffant et beaucoup moins contre-productif.

[1] https://arxiv.org/abs/1901.03597v2

[2] https://youtu.be/_mkRAArj-x0

[3] https://arxiv.org/pdf/1901.03597v2.pdf

[4] https://fr.wikipedia.org/wiki/Réseaux_antagonistes_génératifs

Avez-vous apprécié ce contenu ?

A lire également.

Daniel Sibony, un philosophe aux 9èmes journées des adhérents du SIB

12 avril 2019 - 12:37,

Actualité

- Deauville, Pierre Derrouch,Daniel Sibony, écrivain, psychanalyste et philosophe, était l’invité ex-santédes 9èmes journées des adhérents du SIB. Il est venu parler du temps, du temps à soi qu’il convient de savoir préserver dans son exercice professionnel, pour plus d’efficience.

Maela réalise une augmentation de capital auprès de Sword

09 avril 2019 - 10:56,

Communiqué

- Maela, Julia HocquartÀ Lyon, le 15 mars 2019,le groupe Sword prend une participation minoritaire dans la start-up Maela. Créée fin 2015, Maela offre aux établissements de santé des solutions de suivi médical connectées en mode SaaS, reliées 24h/7j à un plateau infirmier unique et dédiées aux patients.

En quoi le numérique favorise-t-il l’efficience du service public ?

12 avril 2019 - 13:05,

Actualité

- Deauville, Pierre Derrouch,9èmesJournées des Adhérents du SIB - Les nouvelles technologies transforment les pratiques. Est-ce pour une meilleure gestion des ressources, une meilleure relation avec les utilisateurs ? Éléments de réponse avec Marc Vaneeckhoutte, DSI du département du Nord, Pierre Pezziardi, entrepreneur en rési...

Télésoin et e-prescription : au cœur de la stratégie « Ma Santé 2022 » !

09 avril 2019 - 10:13,

Tribune

- Paris, Par Me Noémie MandinLe 22 mars dernier, l’Assemblée nationale a adopté le projet de loi relatif à l’organisation et à la transformation du système de santé. Parmi les mesures phares de ce texte, un volet est dédié au développement des nouvelles pratiques médicales, en particulier du télésoin et de l’e-prescription.