Publicité en cours de chargement...

Cyber : le paradigme de la falsification

On dispose devant vous quatre cartes prises au hasard dans le jeu, retournée chacune soit côté valeur, soit côté couleur. Ce qui donne l’échantillon d’expérience suivant :

Dame Face bleue 10 Face rouge

On vous demande de vérifier la « loi » selon laquelle si une figure est présente sur une face, alors le bleu couvre l’autre face. La question est : Quelles sont les seules cartes que vous devez retourner pour vérifier la « loi » de l’expérience ?

Cet exercice a l’air tout à fait anodin, mais il ne l’est pas du tout. La plupart des gens échouent à trouver la bonne réponse pour deux raisons : l’une relève de la psychologie, l’autre des sciences.

Pour le volet psychologique de l’analyse, il s’agit du thème classique du biais de confirmation. On a tous tendance (vous, moi, tout un chacun) à chercher dans ce qui nous entoure ce qui confirme nos avis, nos décisions, nos positions sur les sujets les plus variés. Pour le volet scientifique, un peu plus complexe, l’explication tient à l’incapacité à comprendre de quoi est réellement faite la science. Ce second thème a longuement été traité par Karl Popper[1], aux yeux duquel pour qu’une assertion ait une valeur scientifique, elle doit être reproductible (point que nous ne développerons pas ici) et falsifiable. Il est très compliqué d’expliciter ce second point, mais l’expérience ci-dessus aide énormément. En d’autres termes, il ne sert à rien de vouloir trouver des cas qui confirment une théorie scientifique, il faut au contraire chercher des cas qui l’infirment, c’est-à-dire tenter de la mettre en défaut.

Dans l’expérience proposée, la plupart des gens échouent car ils cherchent à retourner les cartes qui vont confirmer la loi « Figure/bleu ». Alors qu’il faut faire exactement l’inverse, c’est-à-dire retourner les cartes qui (potentiellement) vont mettre en défaut cette loi, donc trouver une exception – au moins une.

Le rapport avec la cyber, me direz-vous ? Eh bien, je viens de vous résumer 90 % du temps de RSSI/CISO, voire celui de DPO ou de qualiticien. En tout cas son fil conducteur, le paradigme qui sous-tend son activité à la fois opérationnelle et stratégique. Qu’est-ce qu’un contrôle (au sens ISO) si ce n’est chercher ce qui ne fonctionne pas ? Les trains qui arrivent à l’heure me font bâiller au possible, mais qu’est-ce que j’aime ceux qui se pointent en retard ! Qu’est-ce qu’une roue de Deming PDCA, si ce n’est la quintessence d’un Check – qu’est-ce que j’aime un Check qui sort des anomalies, sinon qu’aurais-je à me mettre sous la dent ? Et le sommet du vice : contrôler les procédures de contrôle et y trouver des anomalies ! Mieux qu’une crêpe banane-chocolat devant Les Tontons flingueurs !

Article connexe → En direct de l’APSSIS - Cyberattaque : le retour d’expérience et les conseils du GHT de Dordogne

Comment ? Que dites-vous ? Ah ! vous voulez la solution au test ci-dessus ? Les cartes qu’il faut retourner et celles qu’il faut laisser sur la table ?

Apparemment, vous n’avez pas totalement compris mon propos. L’objectif n’est pas de trouver les RSSI qui réussissent, mais ceux qui échouent. C’est plus clair comme ça ?

[1] https://fr.wikipedia.org/wiki/Karl_Popper

L'auteur

Responsable Sécurité des systèmes d’information et correspondant Informatique et Libertés au CHU de Nantes, Cédric Cartau est également chargé de cours à l’École des hautes études en santé publique (EHESP). On lui doit aussi plusieurs ouvrages spécialisés publiés par les Presses de l’EHESP, dont La Sécurité du système d’information des établissements de santé.

Avez-vous apprécié ce contenu ?

A lire également.

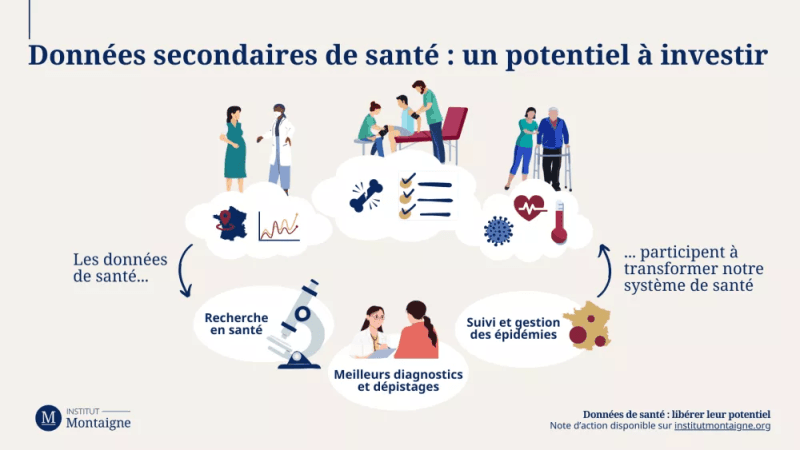

Comment libérer le potentiel des données de santé, d’après l’Institut Montaigne

05 mars 2024 - 09:55,

Actualité

- DSIH, Damien DuboisFin février, l’Institut Montaigne a publié la note d’action « Données de santé : libérer leur potentiel » pour répondre à la nécessité de lever les freins relatifs aux usages de la donnée secondaire.

ISO 27 001:2017 vs ISO 27 001:2022

04 mars 2024 - 21:21,

Tribune

- Par Brice Simon, Consultant WELIOMLa norme internationale qui définit les exigences pour la mise en place d'un Système de Management de la Sécurité de l’Information (SMSI) a fait l’objet d’une mise à jour il y a déjà plus d’un an. Une période de transition de 3 ans est lancée depuis le 31/10/2022, les certificats délivrés selon l’IS...

Le Finistère, département pilote pour Via Trajectoire Grand Âge en Bretagne

05 mars 2024 - 10:00,

Actualité

- DSIH, Damien DuboisL’ARS Bretagne a annoncé mi-février les priorités de son troisième projet régional de santé (2023-2028). Parmi elles, le soutien d’actions autour des services numériques se concrétise par le déploiement de la plateforme numérique d’aide à l’orientation des personnes âgées « Via Trajectoire Grand Âge...

IDEAL, la réponse du Mipih pour une gestion efficace des identités patient au sein des GHT

04 mars 2024 - 14:18,

Communiqué

- MipihLe regroupement des hôpitaux en Groupement Hospitalier de Territoire (GHT) représente un défi complexe pour les établissements publics de santé à l’échelle d’un territoire, mais cela représente également une formidable opportunité pour faciliter le parcours du patient et optimiser la gestion des éta...