Publicité en cours de chargement...

Microsoft Defender : la CVE-2021-1647 n’est plus réservée aux attaquant étatiques

Parmi les 83 vulnérabilités corrigées en janvier par Microsoft, c’est la seule annoncée par l’éditeur comme ayant été observée lors d’attaques [1]. D’après un article de Tom Spring sur Threat Post [2], cette faille aurait même pu être utilisée lors de la gigantesque attaque estimée comme étant de niveau étatique ayant visé l’éditeur SolarWinds [3 ], puis ses clients...

Si votre côté « utopiste optimiste » pouvait vous laisser penser que nous n’avions rien à craindre concernant l’utilisation de cette vulnérabilité contre nos modestes SI de santé français pour l’instant, car réservée aux « pirates du Kremlin », sachez qu’un premier « exploit » a été rendu publique ces derniers jours.

Il permet la neutralisation de l’antivirus embarqué dans Windows.

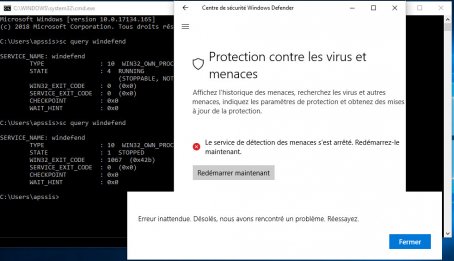

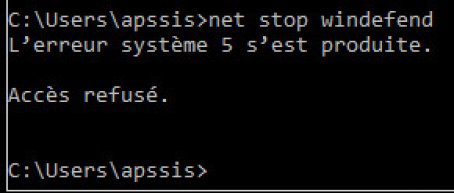

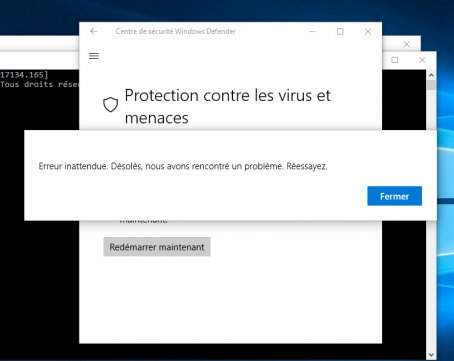

Même si l’utilisateur ne dispose pas des privilèges lui permettant d’arrêter le service « windefend » :

L’exécution du POC dans ce contexte utilisateur va tuer le processus et le tuera à nouveau à chaque tentative de redémarrage.

Même si ce POC « de base » ne permet « que » la neutralisation de l’antivirus et qu’il nécessite une exécution locale, il pourrait bien permettre aux attaquants déjà rentrés ou sollicitant l’utilisateur « clique partout » de gagner beaucoup de temps dans leurs phases successives de compromission et leurs déplacements latéraux.

Ne nous voilons pas la face, des POCs clés en main permettant de réaliser une exécution de code arbitraire ne vont pas tarder à émerger plus largement…

Et une exécution de code arbitraire via un service lancé par l’utilisateur « system », c’est une aubaine que tout attaquant qui se respecte ne va pas manquer de saisir !

Il ne nous reste plus qu’une chose à faire ! Vérifier que nos machines soient patchées, et si ce n’est pas le cas, appliquer rapidement le correctif de sécurité de janvier.

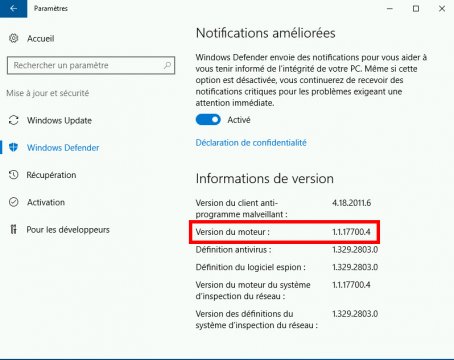

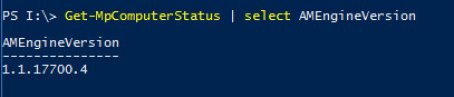

Pour rappel, les versions du moteur d’antivirus inférieures à la version 1.1.17700.4 sont vulnérables, et ce, peu importe la version de Windows utilisée.

L’information peut également être récupérée rapidement via Powershell :

Je n’ai plus qu’à vous souhaiter bon courage et happy patching !

[1] https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-1647

[2] https://threatpost.com/critical-microsoft-defender-bug-exploited/162992/

[3] https://www.cert.ssi.gouv.fr/alerte/CERTFR-2020-ALE-026/

Avez-vous apprécié ce contenu ?

A lire également.

CVE-2023-32784 : que permet réellement cette vulnérabilité affectant KeePass ?

19 mai 2023 - 11:33,

Tribune

- Charles Blanc-RolinUne nouvelle vulnérabilité a été récemment découverte dans le gestionnaire de mots de passe KeePass. Elle permet d’extraire de la mémoire d’un ordinateur, le mot de passe (en grande partie tout du moins) maître d’une base KeePass.

Zerologon : est-il vraiment urgent de patcher ses contrôleurs AD ?

22 sept. 2020 - 10:13,

Tribune

- Charles Blanc-RolinSi vous étiez en congés, ou tout simplement déconnecté, la semaine dernière, le CERT-FR de l’ANSSI a publié deux alertes en lien avec la vulnérabilité CVE-2020-1472, également baptisée « Zerologon » [1]. Si vous êtes attentif aux vulnérabilités critiques corrigées dans le fameux « patch tuesday » de...

Contrôle à distance : encore une raison de fuir TeamViewer

18 fév. 2020 - 10:23,

Tribune

- Charles Blanc-RolinLe logiciel de contrôle à distance TeamViewer est très populaire de par sa simplicité d’utilisation. S’il peut s’avérer pratique pour dépanner l’ordinateur de tatie Micheline qui habite à l’autre bout la France, le voir apparaître dans le système d’information de son établissement n’a pas de quoi ré...

Quoi de neuf dans la cyber à l’approche de l’hiver ?

18 déc. 2019 - 12:03,

Tribune

- Charles Blanc-RolinL’hiver approche à grands pas, et pourtant certaines espèces qui passent le plus clair de leur temps à l’intérieur ne sont pas près d’hiberner. RSSI, DPO, RSI, DSI, administrateurs systèmes et tout autre membre de l’équipe IT auront bien autre chose à faire que regarder tomber la neige. Et s’il y av...