Publicité en cours de chargement...

Zerologon : retour sur l’application du correctif de Microsoft

Si certains ont pris le temps de lire le guide de Microsoft relatif à l’application de ce correctif [4], certains l’ont peut-être raté comme cela me l’a été signalé, alors voici une petite séance de rattrapage.

Il est important d’avoir en tête que Microsoft a fait le choix de procéder en deux étapes :

- Une mise à jour permettant de forcer l’utilisation d’un canal Netlogon sécurisé, publiée au mois d’août 2020

- Une activation native imposée de l’utilisation du canal Netlogon sécurisé, qui arrivera dans le correctif du mois de février 2021

Même si je n’ai pas réussi à exploiter la vulnérabilité sur des contrôleurs de domaine ayant reçu le correctif d’août avec différents POCs disponibles publiquement, ainsi que le scanner intégré à la dernière version de Ping Castle, il est vivement conseillé de forcer l’utilisation d’un canal Netlogon sécurisé.

Voici donc, comment procéder.

1. Patcher les contrôleurs de domaine

Avant tout, il est nécessaire d’appliquer le correctif sur l’ensemble des contrôleurs du domaine afin d’éviter d’éventuels problèmes de réplication et de connexion au domaine.

2. Surveiller les connexions non sécurisées

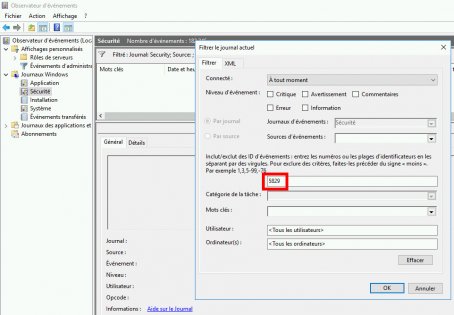

Ensuite, il est important de surveiller si des machines du domaine utilisent une connexion Netlogon vulnérable à l’aide de l’ID 5829 créé spécifiquement pour déceler ce type de problème.

3. Corriger ou créer une liste d’exclusion

Si c’est le cas, il est préférable de comprendre pourquoi et de résoudre le problème. Le problème ne devrait pas se poser pour des machines Windows plus ou moins récentes, pour des systèmes tiers, une investigation sera nécessaire.

S’il n’est pas possible de résoudre le problème pour une machine « exotique », une GPO permet de définir les machines autorisées à se connecter via un canal Netlogon vulnérable [5].

4. Forcer l’utilisation d’une connexion sécurisée en attendant février

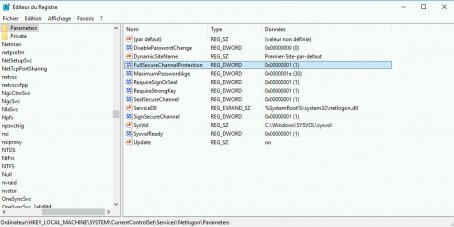

Il est désormais possible d’imposer une connexion sécurisée Netlogon en passant la clé de registre FullSecureChannelProtection à 1 [6].

5. Appliquer le correctif « définitif » en février :

Lorsque le correctif mensuel de sécurité du 9 février 2021 sera appliqué, l’utilisation d’un canal sécurisé Netlogon sera imposé. La modification de la clé de registre évoquée ci-dessus n’aura plus aucun effet et il ne sera donc pas possible d’utiliser une connexion vulnérable nativement. Il est donc important d’effectuer les tests nécessaires, corriger les éventuels problèmes et ajouter en liste blanche les machines qui devront se connecter de manière non sécurisée.

En espérant que ce billet vous permettra d’anticiper d’éventuels problème liés à cette vulnérabilité.

[1] /article/3897/zerologon-est-il-vraiment-urgent-de-patcher-ses-controleurs-ad.html

[2] /article/3953/ryuk-le-retour-apres-uhs-et-sopra-steria-le-secteur-de-la-sante-en-ligne-de-mire.html

[3] https://www.cert.ssi.gouv.fr/uploads/CERTFR-2020-CTI-011.pdf

Avez-vous apprécié ce contenu ?

A lire également.

Dernier patch critique Exchange : dents en bois et jambe en mousse

27 avril 2021 - 12:05,

Tribune

- Charles Blanc-RolinCe mois-ci, comme le mois dernier, Microsoft nous avait réservé une bonne séance de patching sur nos serveurs Exchange. Souvenez-vous [1], le 2 mars, Microsoft, après s’être lui-même fait percer, publiait en urgence un correctif pour quatre vulnérabilités permettant d’exécuter du code arbitraire à d...

Zerologon : est-il vraiment urgent de patcher ses contrôleurs AD ?

22 sept. 2020 - 10:13,

Tribune

- Charles Blanc-RolinSi vous étiez en congés, ou tout simplement déconnecté, la semaine dernière, le CERT-FR de l’ANSSI a publié deux alertes en lien avec la vulnérabilité CVE-2020-1472, également baptisée « Zerologon » [1]. Si vous êtes attentif aux vulnérabilités critiques corrigées dans le fameux « patch tuesday » de...

QUEUEJUMPER : encore une belle porte d’entrée sur les systèmes Windows

20 avril 2023 - 17:33,

Tribune

- Charles Blanc-Rolin

En 2022, Microsoft fait tourner en bourrique les « adminsys » !

18 jan. 2022 - 10:00,

Tribune

- Charles Blanc-Rolin