Condamnation, nouvelle réglementation à l’export aux US, et recrutements d’experts pour déployer du ransomware : quoi de neuf sur la planète cyber ?

26 oct. 2021 - 10:57,

Tribune

- Charles Blanc-Rolin

Nouvelle condamnation aux États-Unis [1] pour avoir dépouillé de ses données un groupe d’établissements de santé et les avoir revendues. Contrairement à l’affaire Albert Torres [2], cet ancien employé d’un établissement de santé qui dérobait les données des patients et usurpait leurs identités, ici, l’accusé, Justin Sean Johnson, s’est intéressé aux données des employés. Après avoir récemment plaidé coupable, la justice américaine l’a condamné à sept années de prisons pour avoir volé les données à caractère personnel de plus de 65 000 employés de l’UPMC (University of Pittsburgh Medical Center) notamment et les avoir revendues sur le dark web. Les données dérobées entre 2013 et 2017 ont été revendues par lots au fil des années. Ces données ont été principalement utilisées pour réaliser des usurpations d’identités et diverses escroqueries. Rien que sur l’année 2014, les données utilisées pour réaliser de fausses déclarations de revenus auront permis d’extorquer 1,7 millions de dollars de faux remboursements d’impôts convertis en cartes cadeaux Amazon. Sept années, c’est beaucoup, mais est-ce bien cher payé pour avoir ruiné la vie de dizaines de milliers de personnes ?

Aux États-Unis toujours, le BIS (bureau de l’industrie et de la sécurité) du ministère en charge du commerce a annoncé le 21 octobre [3] que l’export de solutions logicielles et matérielles de « cybersécurité » serait prochainement réglementé, et qu’il ne serait plus possible pour les éditeurs et constructeurs américains de vendre à certains pays comme la Chine et la Russie (au hasard), des produits qui pourraient permettre de réaliser des actions de surveillance, d’espionnage ou de censure.

Dans le communiqué de presse [4], tenez-vous bien, nous pouvons lire que l’Oncle Sam s'oppose à l'utilisation abusive de la technologie pour violer les droits de l'homme ou mener d'autres cyberactivités malveillantes. Je vous sens aussi dubitatifs que moi à la lecture de cette phrase… Patriot Act, programme PRISM, affaire Snowden vous reviennent peut-être en tête… Ah oui, mais non, ce n’est pas pareil, c’est pour lutter contre le terrorisme. Bon, le mauvais pays, il a des satellites et il espionne, ça, c’est un mauvais pays, alors que le bon pays, il a des satellites, il espionne, mais lui c’est un bon pays, c’est différent.

Trouver des experts en sécurité n’est pas une chose facile, nous le savons tous, les ressources sont rares. Les attaquants le savent aussi, si bien qu’eux aussi sont obligés de ruser pour tenter de recruter des talents !

Le groupe d’attaquants FIN7, notamment connu pour le RAT (remote administration tool) Carbanak , qu’ils avaient même réussi à implanter dans un logiciel d’administration à distance légitime déployé sur les distributeurs de billets d’un constructeur américain, tente même de piocher de l’autre côté de la barrière dans son processus de recrutement.

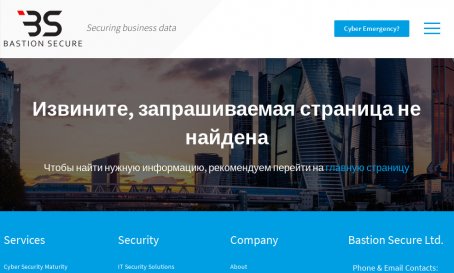

Comme l’indique une récente publication sur le blog de la société Gemini Advisory [5], le groupe d’attaquant supposé d’origine russe, irait jusqu’à se faire passer pour des entreprises du domaine de la cybersécurité pour tenter d’embaucher des pentesters capables de leur ouvrir les portes vers des systèmes sur lesquels ils souhaiteraient déployer du rançongiciel, comme ici avec la pseudo entreprise américaine Bastion Secure, dont le contenu du site protégé par Cloud Flare et le référencement pourraient laisser supposer qu’il s’agit d’une entreprise légitime au premier abord.

En grattant un peu le vernis, on ne trouve pas d’adresse sur le site, un numéro de téléphone supposé Israélien et une page d’erreur 404 en cyrillique…

Ils ont également d’autres sites encore plus aboutis, avec ce coup-ci des adresses, des pages sur les réseaux sociaux, une actu etc... Pourquoi lésiner sur les moyens quand on les a...

[2] /article/2999/3-ans-de-prison-pour-avoir-vole-des-donnees-patient.html

[3] https://public-inspection.federalregister.gov/2021-22774.pdf

[5] https://geminiadvisory.io/fin7-ransomware-bastion-secure/