Publicité en cours de chargement...

Nouvelle alerte : Petya revient en force, empruntant les traces de Wannacry

En effet depuis le milieu d’après-midi ce mardi, la presse mondiale parle de cette nouvelle attaque numérique planétaire !

En France l’ANSSI a lancé une alerte mardi 27 juin à 16H30 ! Aux Etats-Unis, le CERT-US a suivi le mouvement quelques heures après.

Comme pour Wannacry, cette nouvelle version du rançongiciel Petya (aussi appelée Petwrap, ou encore GoldenEye) a rapidement fait le tour de la planète, Russie, Ukraine, Espagne, Grande Bretagne, Etats-Unis…

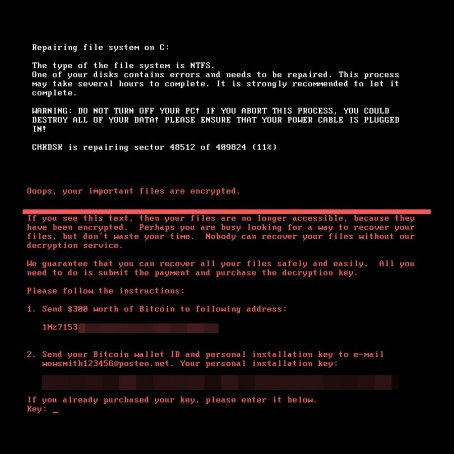

Et de nombreux ordinateurs et serveurs Windows affichent d’ores et déjà ce message sur leurs écrans :

En France, plusieurs entreprises ont été touchées dont Auchan et le groupe Saint-Gobain comme le précise Damien Bancal sur Zataz. A noter que les filiales britannique et hollandaise de Saint-Gobain ont aussi été impactées.

Alors comment ce nouveau rançongiciel a-t-il pu se propager aussi rapidement ?

Même si personne ne s’est encore prononcé sur le vecteur d’infection initial (il semblerait qu’il y en ait plusieurs), de nombreux chercheurs et éditeurs d’antivirus ont annoncé que, comme Wannacry ce rançongiciel utilise la vulnérabilité SMB V1 de Windows (MS17-010).

Selon le chercheur @hackerfantastic elle serait également combinée à la vulnérabilité Office / Wordpad (CVE-2017-0199) récemment utilisée dans un « dropper » au format RTF détecté par Fortinet.

Ce qui laisse donc deux voies d’infection possibles, des ports SMB ouverts depuis l’extérieur et un bon vieux mail de phishing avec une pièce jointe malicieuse.

Ces vulnérabilités ont été corrigées par Microsoft, alors il est nécessaire de patcher !

Si j’ai patché, je ne risque rien ?

Apparemment ça ne serait pas le cas. Ce logiciel malveillant en a encore sous le coude.

En effet, il serait capable d’infecter des machines à jours des correctifs de sécurité en s’appuyant sur l’utilitaire PSEXEC de Sysinternals et l’outil WMIC de Windows.

Quelles sont les conséquences de l’infection ?

Une fois la charge utile exécutée, il chiffre les fichiers, chiffre les tables MFT des partitions NTFS, écrase la MBR avec un « boot loader » personnalisé et redémarre la machine 1 heure après l’infection.

Pour le coup la machine est totalement inutilisable, plus d’accès au système d’exploitation Windows, il faut donc utiliser un autre terminal pour pouvoir prétendre acheter la clé de déchiffrement pour la modique somme de 300$.

Si, aux dernières nouvelles une trentaine de victimes auraient déjà payé la rançon, il vaut mieux désormais s’abstenir définitivement, car en effet le fournisseur de messagerie Allemand, Posteo a désormais bloqué l’accès à la messagerie [email protected] utilisée par le « ravisseur ». Ce qui rend toute communication impossible avec ce dernier, et donc aucun espoir d’obtenir la clé de déchiffrement de se part.

Comment se protéger alors ?

En ayant des systèmes à jour pour commencer, éviter d’avoir le port SMB accessible depuis Internet et désactiver WMIC sur les machines qui n’en n’ont pas besoin.

Avez-vous apprécié ce contenu ?

A lire également.

Les RSSI santé sous pression : et si ce n’était pas toujours la faute des utilisateurs ?

23 fév. 2021 - 10:56,

Tribune

- Charles Blanc-RolinOn peut dire que cette année 2021 commence très fort ! Trois établissements paralysés par le rançongiciel Ryuk en moins de deux mois [1], une base de données de 50 000 identifiants appartenant à des membres d’établissements de santé français [2], et une couverture médiatique importante des incidents...

Retour des rançongiciels pendant les vacances, sortez couverts !

16 août 2017 - 13:34,

Tribune

- Charles Blanc-RolinOn ne cesse de le répéter, mais les vacances, comme les week-ends et les jours fériés sont des moments privilégiés pour lancer de nouvelles attaques ! Moins de personnel en général, moins de monde à la DSI, donc moins de surveillance et moins de techniciens sur place pour jouer les pompiers en cas d...

Un nouveau ransomworm dans la lignée de WannaCry

29 juin 2017 - 10:37,

Tribune

- Christophe Auberger,Nous étudions une nouvelle variante de ransomware, nommée Petya, qui se propage actuellement dans le monde. Cette menace cible de nombreux secteurs d’activité et organisations, et notamment les infrastructures critiques dans les domaines de l’énergie, de la banque et des transports.

Une semaine après les premières grosses attaques, quelles conséquences ? Quelles leçons en tirer ? Que faut-il craindre maintenant ?

22 mai 2017 - 13:04,

Tribune

- Charles Blanc-Rolin